Tranquilos que por el momento este es un Malware creado como prueba de concepto por un grupo de investigadores y no algo que anda dando vueltas por ahí.

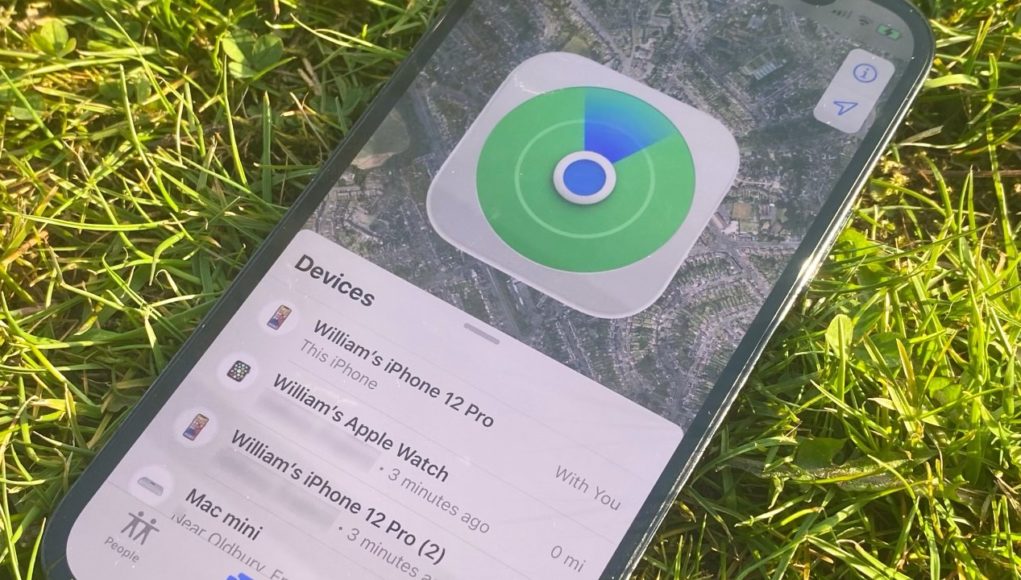

La cuestión es que cuando uno apaga un iPhone no todo está realmente apagado, el servicio de Find My sigue funcionando utilizando pocos recursos pero lo suficiente como para encontrar el dispositivo o usar la tarjeta de crédito o cosas así.

Esto significa que el chip de bajo consumo del Bluetooth sigue operando con el remanente de batería pero… es este chip el que no tiene ningún mecanismo de firma digital para validar qué software se le instala.

Esto lleva a que se le pueda forzar cualquier firmware hecho por terceros, no se valida porque carece de rutinas para hacerlo, y lo ejecuta sin mediar palabra.

Así lo corroboraron los investigadores de la universidad técnica de Darmstadt aprovechando este exploit para incorporar su propio software.

En el modo LPM, Low Power Mode (no el del iOS, sino el del chipset) subsistemas como el FNC o Bluetooth pasan a un modo especial que permite funcionar durante 24 horas con el teléfono apagado.

La implementacion de seguridad es opaca y esto habilita a que algún hacker malicioso cree su propio firmware para infectar este chipset, no está documentado pero eso no significa que no sea posible afectarlo y, para colmo, es muy difícil de remover e imposible de corregir con la implementación actual del hardware del teléfono.

A futuro Apple podría corregirlo pero deberá hacerlo con una modificación en su hardware en modelos nuevos.

[…] Un Malware que funciona aun con el iPhone apagado […]