En las últimas horas — o par de días — han saltado las alarmas. El Registro Nacional de las Personas (Renaper), organismo dependiente del Ministerio del Interior de Argentina, habría sufrido una brecha de seguridad. O quizás más de una.

El panorama es poco claro y demasiado confuso. Ante esto, nos vemos en la necesidad de tratar de recapitular la información circulante.

16 de abril de 2024, punto de partida

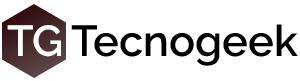

El martes 16 de abril pasado surgió la primera “emergencia”. Mediante un hackeo se obtuvo una base de 6 millones de archivos. Los mismos contenían imágenes y datos de las licencias de conducir de ciudadanos argentinos.

Aún se desconoce con certeza si el responsable de esto fue una sola persona o un grupo. De todas formas, una imagen apareció publicada. Esta refleja(ba) las licencias de conducir de Javier Milei, presidente de Argentina, Luis Petri, Ministro de Defensa, y Patricia Bullrich, Ministra de Seguridad:

“Un grupo de hackers profesionales accedió a un caudal acotado de información que se utiliza para la confección de las Licencias Digitales. Afortunadamente, este hecho fue alertado en el momento por el equipo de seguridad informático y eso posibilitó que se tomen los recaudos necesarios para frenar el acceso a esa información y bloquear futuros hackeos”, comunicaron desde la Agencia Nacional de Vialidad (ANSV).

“Ante este escenario, aclaramos que no se encuentran comprometidas ni las bases de datos ni los datos sensibles de los ciudadanos, y que los equipos de seguridad informática y legales están trabajando en el asunto”, agregaron.

El Gobierno se refirió a “hackers profesionales” que accedieron “a un caudal acotado” de datos utilizados para la confección de las Licencias Digitales. Por el hecho, la Justicia abrió un expediente. Su investigación premilinar estará a cargo de la Unidad Fiscal Especializada en Ciberdelincuencia (UFECI) conducido por el fiscal Horacio Azzolin.

Asimismo, desde Infobae remarcaron la publicación de los archivos sustraídos en Telegram. El responsable quería comercializarlos por unos USD 3.000. Se cree que sería el mismo atacante de otro robo. Uno sucedido a inicios de abril. Allí, el malintencionado habría obtenido 116.000 fotos de ciudadanos adjuntos en el Renaper.

Supuesto hackeo del 17 de abril

Luego, el miércoles 17 de abril, se produjo un nuevo episodio. Cristian Borghello, licenciado en sistemas y especialista en ciberseguridad, advirtió de otro hackeo al Renaper. Lo realizó a través de su cuenta de X (antes Twitter):

🚨🚨NO NO NO, @renaper_ar de nuevo NO!

Sí, de nuevo publican abiertamente 65 millones de registros de #RENAPER

No se puede creer lo que han publicado😭: BD, código fuente, API, contraseñas, TODO.

Fotos y huellas en venta.

IMPACTO INFINITO EN TODOS LOS SERVICIOS DE ARGENTINA. pic.twitter.com/Y7HXAAEVf8— Cristian Borghello (@SeguInfo) April 17, 2024

Alguien se hizo con la mayor base de datos de Argentina, por así decirlo. Aquí también queda la intriga de si en realidad fue una sola persona o un grupo. Se baraja con la sustracción de datos personales de más de 65 millones de argentinos. O sea, unos 47 millones vivos en la actualidad y los datos restantes de ya fallecidos.

Esos datos incluirían contraseñas, fotos y huellas digitales. El caudal de información sería tal que abarcaría 500TB.

El diario La Nación indica que alguien ofreció datos sensibles en un foro. “CHUTRO es el principal sistema interno del RENAPER (entidad del gobierno argentino que emite cédulas y pasaportes). Obtuve acceso a la red interna y robé toda la base de datos de ciudadanos (65 millones de registros). Puede descargar todos los archivos .sql disponibles en los servicios ocultos a continuación de forma gratuita”, apuntalaría el posteo. “Los archivos y bases de datos contienen ID de producto, estado civil, direcciones, datos de extranjeros, nacionalidades, códigos fuente de servicios web, contraseñas internas, etc”, agregaría. Además, ofrecería huellas digitales y fotos de DNI por privado. Para esto último correría una tarifa aparte desconocida.

“Esta filtración es peor que las anteriores, porque publicaron también el código fuente de las aplicaciones internas del Renaper, así como las aplicaciones que logran conectividad con servicios de otras entidades, como puede ser bancos, entidades financieras, de salud, obras sociales, etc. En la filtración figuran archivos de texto plano donde hay usuarios y contraseñas, con nombre y apellido de los usuarios internos de esas organizaciones, y aparte expone usuarios y contraseñas de otros servicios internos como pueden ser conectividad de las bases de datos”, comentó Borghello.

Página 12 afirma tener constatado algo en el asunto. Según el diario, el o los hackers “publicaron la base de datos en el dominio ONION, un servidor anónimo accesible por medio de la red TOR. Las huellas digitales, fotos y datos personales quedaron a la venta, no así los códigos fuentes y direcciones API, que quedaron de libre acceso”.

Renaper niega el último hackeo

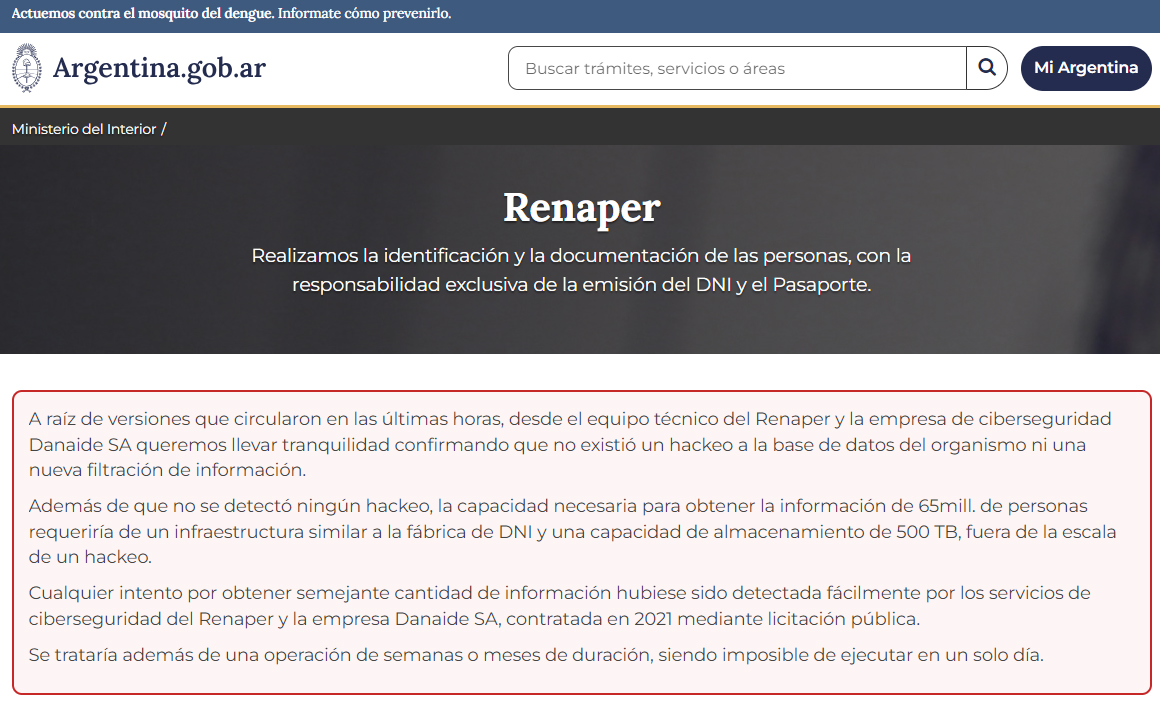

Ante lo sucedido, Renaper se pronunció al respecto. El organismo niega el supuesto hackeo del 17 de abril. La siguiente captura figura al inicio de su sitio web:

Por si estuvieras leyendo desde mobile, te dejamos replicado el comunicado en recuadro:

A raíz de versiones que circularon en las últimas horas, desde el equipo técnico del Renaper y la empresa de ciberseguridad Danaide SA queremos llevar tranquilidad confirmando que no existió un hackeo a la base de datos del organismo ni una nueva filtración de información.

Además de que no se detectó ningún hackeo, la capacidad necesaria para obtener la información de 65mill. de personas requeriría de un infraestructura similar a la fábrica de DNI y una capacidad de almacenamiento de 500 TB, fuera de la escala de un hackeo.

Cualquier intento por obtener semejante cantidad de información hubiese sido detectada fácilmente por los servicios de ciberseguridad del Renaper y la empresa Danaide SA, contratada en 2021 mediante licitación pública.

Se trataría además de una operación de semanas o meses de duración, siendo imposible de ejecutar en un solo día.

Y por si eso fuera poco, Renaper también posteó en X. Generó un hilo en donde propaga el comunicado de arriba. Cristian Borghello da lugar a la duda de cuándo se habría originado la brecha de seguridad:

Ahora hay una discusión de CUÁNDO fue el robo de datos de #renaper.

Mirando rápido hay archivos de código fuente modificado en 07/2022 y PARECE que los SQL robados fueron grabados el 09/03/2024 (puede fallar). pic.twitter.com/SCcbqX2Jh8— Cristian Borghello (@SeguInfo) April 18, 2024

Sin embargo, reiteramos la negación de Renaper. Tampoco se pueden dejar pasar sus antecedentes. En octubre de 2021 se habría llevado a cabo un hackeo previo. Y al mes siguiente, el grupo de hackers Everest habría puesto a la venta otro material en la Deep Web por USD 200.000.

Fuentes: Infobae [1] – Infobae [2] – InfoTechnology (El Cronista) – Página 12 – La Nación – Renaper (X) – Cristian Borghello (X)